Противостоять умному оппоненту

Собираем и анализируем события информационной безопасности. Выявляем инциденты, помогаем в их устранении и/или расследовании. Обеспечиваем соответствие требованиям регуляторов

Допустите на секунду, что против вас работает высококвалифицированный хакер, эксперт своего дела.

Как вы будете защищаться? Сможете ли вы обнаружить проникновение в сеть? Какие действия вы предпримите, чтобы пресечь вторжение и минимизировать ущерб?

Как вы будете защищаться? Сможете ли вы обнаружить проникновение в сеть? Какие действия вы предпримите, чтобы пресечь вторжение и минимизировать ущерб?

Управление инцидентами информационной безопасности

Инвентаризация

Выявление устройств в сети, их систематизация по группам для дальнейшей работы, определение их критичности

Адаптация правил и критериев выявления инцидентов

Определение списка актуальных для вас инцидентов (в дополнение к стандартным), определение их критичности, при необходимости разработка правил корреляции событий, свидетельствующих о наличии инцидента

Подключение источников событий

Настройка получения потока событий с имеющихся у вас источников, при необходимости разработка коннекторов

Мониторинг

Сбор событий защищаемой инфраструктуры и их анализ с целью выявления подозрительных событий

Threat Intelligence

Получение информации об актуальных в данный момент угрозах и идущих в мире атаках, проверка ваших систем на подверженность им

Анализ подозрительных событий

Выяснение обстоятельств возникновения подозрительных событий, получение дополнительной информации и проверка наличия инцидента

Реагирование

Поддержка в процессе реагирования на инцидент. При необходимости непосредственное участие в обработке инцидента. Формирование рекомендаций по предотвращению повторного возникновения. Четкие настраиваемые процессы взаимодействия всех участников реагирования

Хранение

Хранение данных для возможности использования в будущем

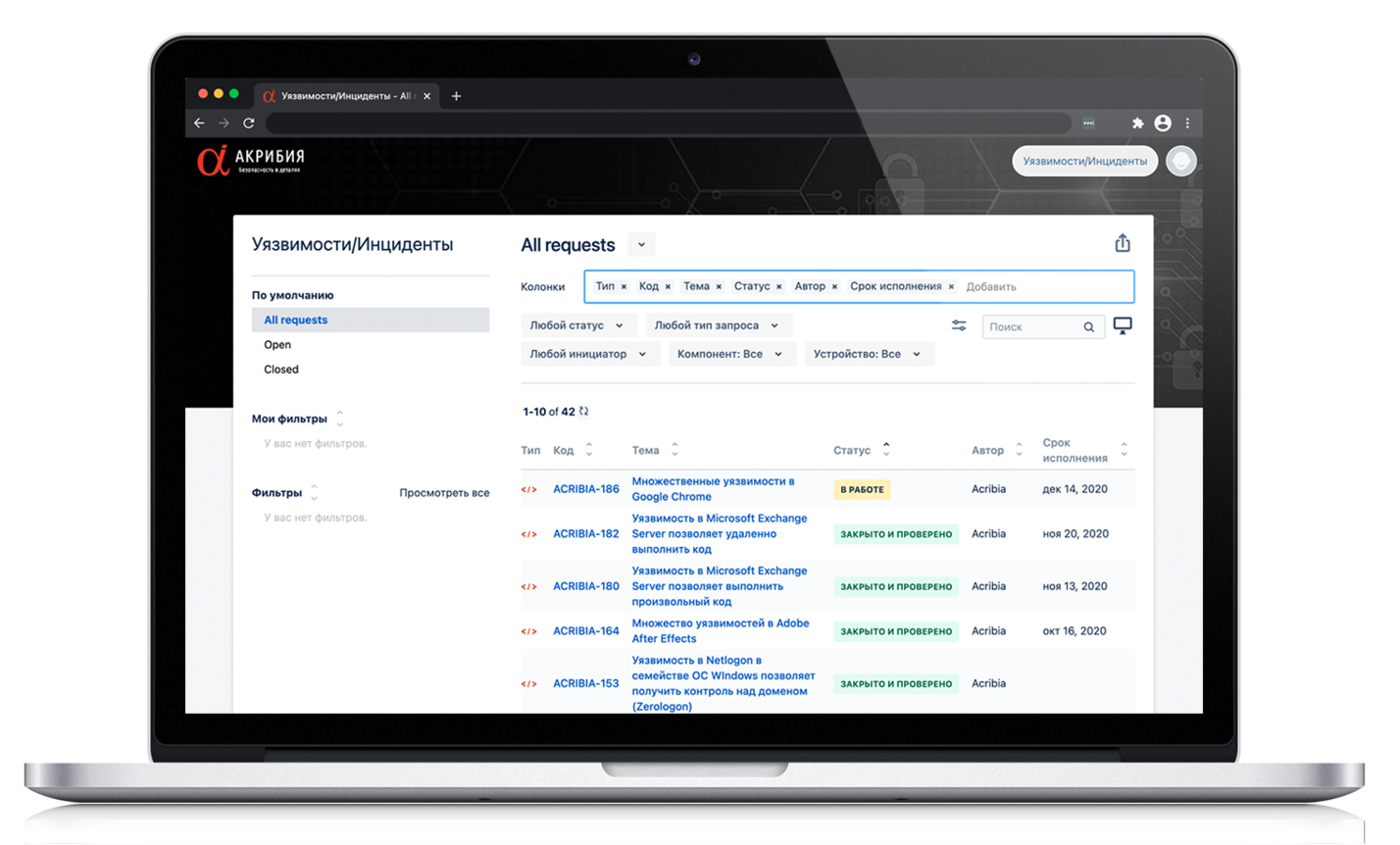

Отслеживание состояния управления инцидентами

Актуальные и доступные в любой момент времени информативные отчеты, показывающие состояние управления инцидентами и позволяющие принимать взвешенные решения

Наглядно, удобно и безопасно

Информация об инцидентах фиксируется в учетной системе, которая доступна только из защищенного периметра компании. Все коммуникации и история по каждому инциденту доступны в простой и наглядной форме. Интеграция с электронной почтой делает использование системы еще более удобным.

Acribia.SOC — это не просто сервис, это важная часть вашей ИБ, адаптированная с учетом актуальных для вас рисков и вашей инфраструктуры, а также сочетающая глубокую экспертизу и четкие процессы

Источники данных

Мы собираем данные со всех источников инфраструктуры, которые вы готовы нам предоставить.

Управление инцидентами информационной безопасности для финансовых организаций

(реализация Процесса № 6 ГОСТ Р 57 580.1−2017)

(реализация Процесса № 6 ГОСТ Р 57 580.1−2017)

Сервис позволяет внедрить систему управления инцидентами в соответствии с требованиями Центрального Банка России, переложив большую часть процессов на наших специалистов.

Вопросы экспертам

Наличие SIEM не гарантирует защищенность инфраструктуры, так как результаты нужно тщательно анализировать и приоритизировать для дальнейшего реагирования. Этот процесс требует штата специалистов высокой квалификации, найм которых не всегда оправдан.

Наш сервис позволяет оптимизировать ресурсы на внедрение этого процесса и управление им. У нас есть все инструменты, выстроенные процессы и штат квалифицированных специалистов по информационной безопасности.

Наш сервис позволяет оптимизировать ресурсы на внедрение этого процесса и управление им. У нас есть все инструменты, выстроенные процессы и штат квалифицированных специалистов по информационной безопасности.

Да, сможем. Если система ведет логи в любом виде, то мы сможем ее подключить и анализировать события.

Да, так как это не противоречит требованиям ГОСТ Р 57 580 и не предполагает раскрытия банковской тайны.

Наш сервис спроектирован таким образом, что никто кроме заказчика (и нас) не может получить доступ к информации о безопасности объектов защиты. Все процессы в рамках оказания услуги, происходящие в банке, остаются под контролем ответственных сотрудников банка.

Наши преимущества

- Обладаем всеми необходимыми лицензиямиАкрибия имеет все необходимые лицензии для выполнения данного вида работ, включая лицензию ФСТЭК на мониторинг информационной безопасности средств и систем информатизации.

- Высокая квалификация командыНаши эксперты работают со всеми видами событий и инцидентов: в приложениях, сетевом оборудовании, web-ресурсах. Это обязывает иметь высокую квалификацию в самых разных областях. Таких специалистов оптимальнее привлекать по модели аутсорсинга.

- Используем актуальные данныеВ своей деятельности мы ориентируемся не только на результаты работы сканеров, но и на информацию об угрозах и атаках, ежедневно публикуемую в глобальных источниках Threat intelligence, включая ФинЦЕРТ.

- Консультируем и помогаемВ ситуациях, когда не получается устранить инцидент, мы консультируем и помогаем разобраться в случившемся.

Оставьте заявку

Мы свяжемся с вами для уточнения деталей запроса и предоставим подробную информацию по интересующей вас теме.

Отправляя заявку, вы даете свое согласие на обработку персональных данных на условиях, указанных в Политике конфиденциальности.

Все еще не уверены?

Узнайте, что говорят о нас наши клиенты.

Посмотрите, с кем мы уже работаем, и каковы наши конкурентные преимущества.

Посмотрите, с кем мы уже работаем, и каковы наши конкурентные преимущества.

Разработано при поддержке Фонда содействия инновациям